网络安全技术第五章 第四节 TCP协议安全剖析——握手、释放与SYN泛洪攻防

TCP(传输控制协议)作为互联网的核心协议之一,其连接建立与释放机制是整个网络通信可靠性的基石。其设计上的特点也可能被恶意利用,引发安全风险。本章节将深入探讨TCP协议的安全机制,重点分析连接建立、释放过程以及典型攻击——SYN泛洪攻击及其防范策略。

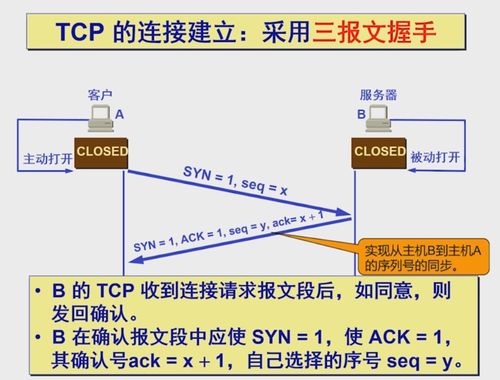

一、TCP连接建立:三次握手

TCP连接的建立通过一个经典的三次握手过程实现,旨在确保通信双方的同步与可靠性。其步骤如下:

- 第一次握手(SYN):客户端向服务器发送一个SYN报文段,其中包含初始序列号(ISN),表示请求建立连接。

- 第二次握手(SYN-ACK):服务器收到SYN报文后,如果同意连接,则会回复一个SYN-ACK报文段。该报文段确认客户端的SYN(ACK标志位为1,确认号为客户端ISN+1),同时包含服务器自己的初始序列号。

- 第三次握手(ACK):客户端收到服务器的SYN-ACK后,向服务器发送一个ACK报文段,确认服务器的SYN(确认号为服务器ISN+1)。至此,连接正式建立,双方可以开始传输数据。

这个过程的核心安全意义在于双方交换并确认了初始序列号,为后续的数据传输提供了有序和可靠的保障基础。

二、TCP连接释放:四次握手

为了优雅、可靠地终止连接,TCP采用了四次握手(或称四次挥手)的释放机制:

- 第一次挥手(FIN):主动关闭方(例如客户端)发送一个FIN报文段,表示其数据已发送完毕,请求终止连接。

- 第二次挥手(ACK):被动关闭方(服务器)收到FIN后,发送一个ACK报文进行确认。此时,从主动方到被动方的单向连接关闭,但反向连接仍可能传输数据。

- 第三次挥手(FIN):当被动关闭方也完成数据发送后,它会向主动关闭方发送一个FIN报文段,请求关闭反向连接。

- 第四次挥手(ACK):主动关闭方收到FIN后,发送最终的ACK确认。等待一个超时时间(TIME_WAIT状态)后,连接完全关闭。

这个过程确保了双方都能完整地发送完数据,并确认对方知晓连接终止,避免了数据丢失和“半开连接”问题。

三、TCP SYN泛洪攻击原理与危害

尽管三次握手设计精妙,但它也为攻击者留下了可乘之机,即SYN泛洪攻击(一种拒绝服务攻击DoS)。

- 攻击原理:攻击者(客户端)向目标服务器发送大量的TCP SYN连接请求包,但不完成后续的握手过程(即不回复服务器的SYN-ACK,或使用伪造的源IP地址使得ACK无法返回)。

- 危害:服务器在收到SYN后,会为每一个请求分配一定的连接资源(如内存中的传输控制块TCB),并进入SYN_RCVD状态等待客户端的ACK。由于资源有限,当海量的半开连接(只完成前两次握手)耗尽服务器的连接队列和系统资源后,服务器将无法再响应合法的连接请求,导致服务瘫痪。

四、SYN泛洪攻击的主要防范策略

针对SYN泛洪攻击,可以从服务器端部署多种防御措施:

- 缩短SYN Timeout时间:减少服务器等待未完成握手连接(半开连接)的时间。通过更快地释放这些资源,可以一定程度上提高服务器抵抗泛洪攻击的能力。但这是一种被动缓解策略,在持续高强度攻击下效果有限。

- SYN Cookie技术:这是一种非常有效的主动防御机制。其核心思想是在第二次握手时不立即分配连接资源。

- 工作流程:服务器在收到SYN后,根据客户端信息(IP、端口等)和一个只有服务器知道的秘密值,通过一个哈希函数计算出一个“Cookie”(作为初始序列号)放入SYN-ACK包中发送给客户端。服务器自身并不保存连接状态。

- 验证阶段:只有当合法的客户端返回带有正确Cookie值(即确认号为Cookie+1)的ACK时,服务器才重新计算并验证Cookie。验证通过后,再分配资源正式建立连接。攻击者由于不发送ACK或使用假IP,无法完成验证,因此无法消耗服务器资源。

- 容忍策略与带宽控制:

- 容忍策略:部署入侵检测/防御系统(IDS/IPS)或防火墙,设置SYN包速率阈值。当检测到来自同一IP或网段在短时间内发送异常数量的SYN包时,可以采取报警、限流或直接丢弃后续SYN包的措施。

- 带宽控制与流量清洗:在网络边界(如上游路由器或专门的抗DDoS设备)对流量进行监控和过滤。通过识别异常流量模式,将疑似攻击流量引流到清洗中心进行过滤,只将正常的TCP握手流量转发给受保护的服务器。

网络技术咨询

在实际网络规划与安全管理中,针对TCP协议层面的安全,建议采取综合防御策略:在服务器操作系统层面启用SYN Cookie等内核参数优化;在网络架构层面,部署具备流量清洗能力的防火墙或专业抗DDoS设备;结合网络监控,建立快速响应机制。理解TCP协议的细节不仅是构建稳定网络的基础,也是实施有效安全防护的关键前提。

如若转载,请注明出处:http://www.blqoj.com/product/75.html

更新时间:2026-06-07 11:01:26